XCAによる証明書への署名

必要条件

XCAによってHD1の署名付き法人証明書を作成する前に、以下を実行してください。

|

●

|

法人証明書がない場合は、独自のSSL秘密鍵/公開鍵ペアを作成し、ルートCA証明書として定義する自己署名証明書に関連付けます。独自の鍵と証明書の作成には、XCAを使用できます。 |

証明書署名要求の生成

|

1.

|

Coaxlink Webインターフェースにログインします。 |

|

2.

|

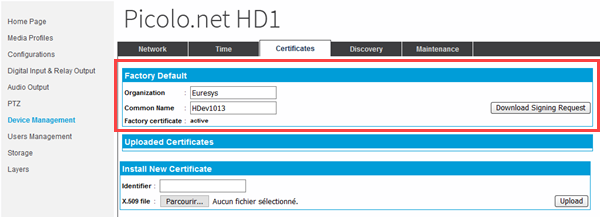

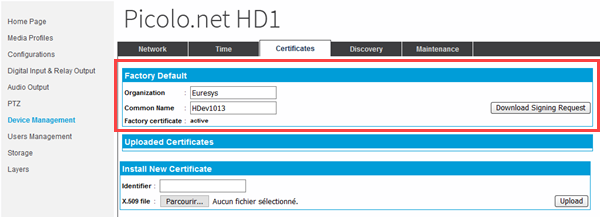

[Device Management]セクションの[Certificates]タブにある[Factory Default]セクションのフィールドに、以下のように入力します。 |

|

□

|

OrganizaOrganization: 会社名を入力します。 |

|

□

|

Common name: [Device Management]の[Network]タブで指定したCoaxlinkのデバイスホスト名を入力します。 |

|

3.

|

[Download signing request]をクリックし、生成されたCSRファイルをローカルに保存します。 |

このファイルは、XCAに証明書署名を要求する際に必要となります。

X.509証明書への署名

|

1.

|

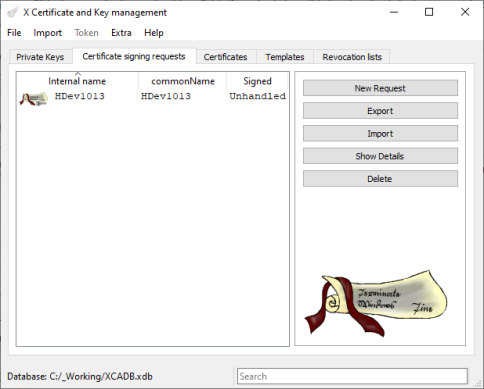

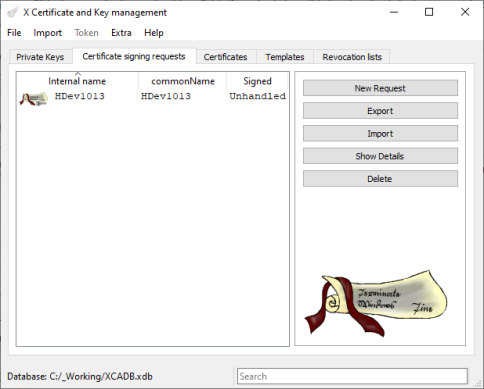

XCAの[Certificate signing requests]タブで[Import]をクリックし、上記で生成したCSRファイルを選択します。 |

|

2.

|

インポートされた証明書を右クリックし、コンテキストメニューから[Sign]を選択します。 |

|

3.

|

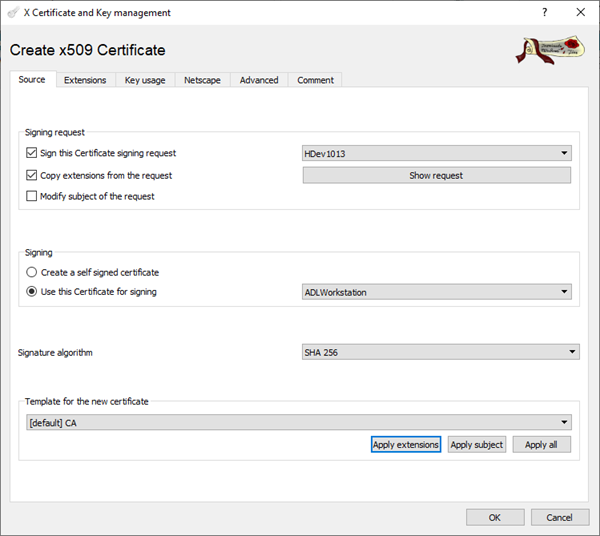

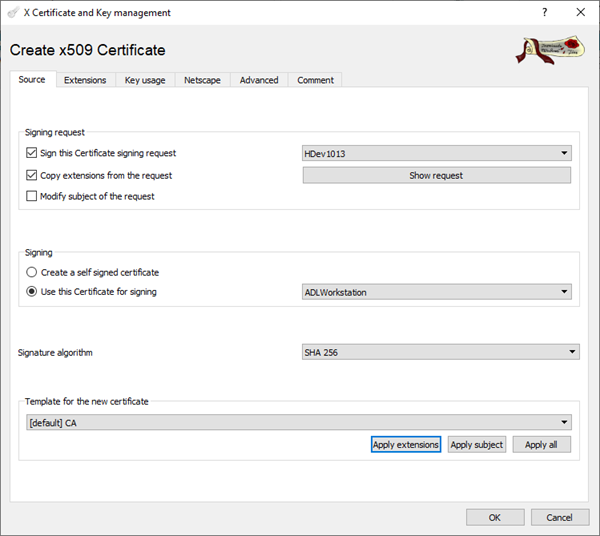

[Create x509 Certificate]ウィンドウの[Source]タブのフィールドを、以下のように入力します。 |

|

□

|

[Sign this Certificate signing request]フィールドで、上記でインポートした証明書署名要求を選択します。 |

|

□

|

[Use this Certificate for signing]フィールドで、ルートCA証明書(信頼できるCAから発行された証明書か前提条件の手順で作成したルートCA証明書)を選択します。 |

|

□

|

[Template for the new certificate]フィールドで、[[default] CA]を選択します。 |

|

4.

|

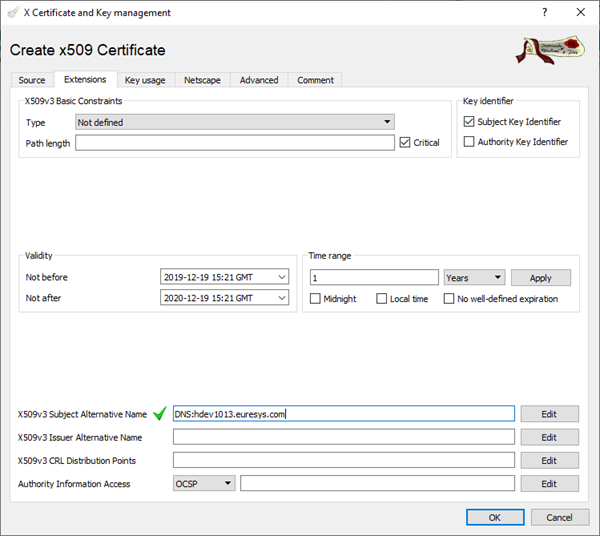

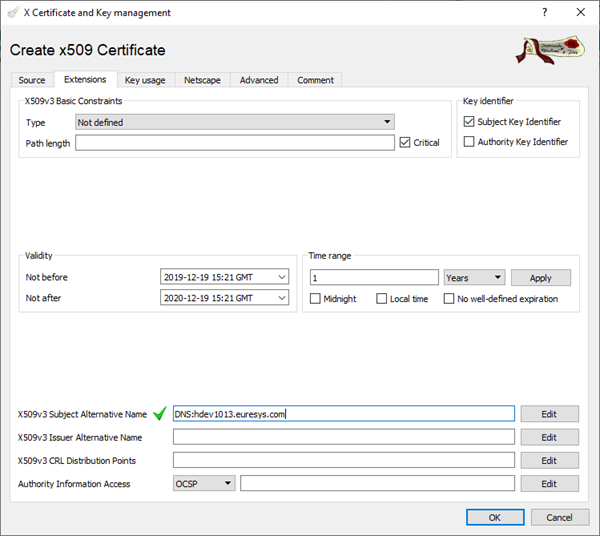

[Create x509 Certificate]ウィンドウの[Extensions]タブのフィールドを、以下のように入力します。 |

|

□

|

[Time range]エリアで、証明書の有効期間(最低1年)を指定し、[Apply]をクリックします。 |

|

□

|

[X509v3 Subject Alternative Name]フィールドで、Coaxlinkの完全修飾ドメイン名と接頭辞の文字列「 DNS:」を指定します。 |

|

5.

|

[Create x509 Certificate]ウィンドウの[Key usage]タブで、鍵の用途として[TLS Web Server Authentication]を選択し、[OK]をクリックします。 |

XCAアプリケーションの[Certificates]タブの署名機関(発行者)証明書の下に、署名済みの証明書が表示されます。

|

6.

|

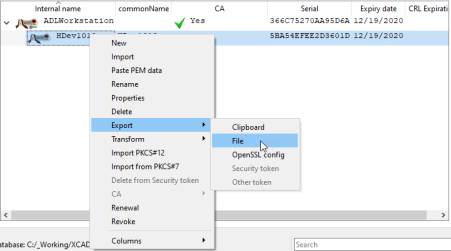

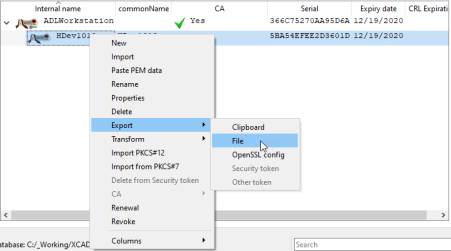

[Certificates]タブでHD1 証明書を右クリックし、コンテキストメニューから[Export] > [File]を選択します。 |

|

7.

|

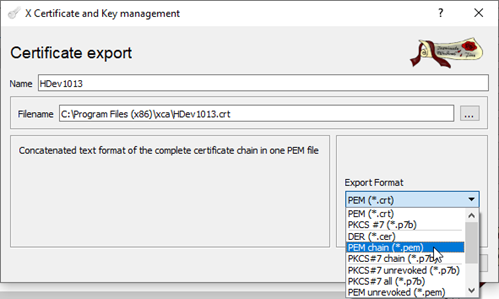

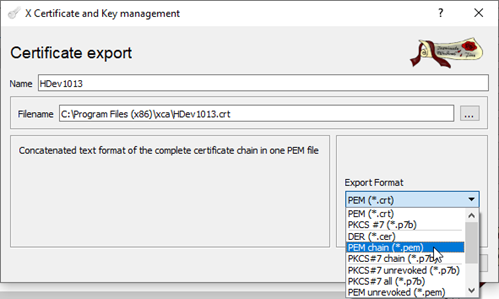

[Certificate Export]ダイアログボックスで、[Export format]を[PEM Chain (*.pem)]に変更し、[Export]をクリックします。 |

[PEM]ファイルは、C:\Program Files (x86)\xcaにエクスポートされます。

CoaxlinkへのX.509証明書のアップロード

|

●

|

Coaxlink Webインターフェースから、[Device Management]セクションの[Certificates]タブで、上記で作成shしたPEMファイルを参照し、[Upload]をクリックしてCoaxlinkにインポートします。 |

アップロード済み証明書のリストに新しい証明書が記載され、そのステータスがactiveになります。